3 Parameter store

参数存储(AWS Systems Manager (SSM))

能够为配置数据管理和密钥管理提供安全的分层存储。您可以添加密码、数据库字符串和Amazon 系统映像(AMI) ID。

许可证代码等数据存储为参数值。值可以存储为纯文本或加密数据。有很大概率会出现在考试中,请注意与秘密管理员的区别。

3.1 基本特性

使用SDK调用API的无服务器服务可以自动与KMS结合进行加密,具有版本控制和跟踪功能以触发CloudWatch事件,并且可以在CloudFormation中引用。

3.2 典型架构

配置开发和生产环境

4 AWS Secrets manager

您可以配置AWS Secrets Manager、数据库凭证、应用程序凭证、OAuth 令牌和API

在密钥和其他密钥的整个生命周期中管理、检索和轮换密钥。许多AWS 服务将机密存储在Secrets Manager 中

中间。其加密还可以自动与KMS结合。请注意与参数存储的区别,考试时很大概率会问到此题。

4.1 基本特性

注意事项(虽然与考试中的参数存储不同,但如果出现以下两种应用需求,基本都会选择Secrets Manager)。

可以使用Lambda自动生成密钥,并定期轮换密钥(如果发生密钥轮换,基本上就得选择Secrets Manager。也可以在Parameter Store中设计轮换。(但是比较麻烦)

示例:安全工程师想知道现有应用程序是否

从加密文件到Amazon RDS for MySQL 数据库的凭证

Amazon S3 上下一版本应用程序的安全工程师。

我想实施以下应用程序设计更改来改进它:

安全:

数据库使用随机生成的强密码,

保护AWS 托管服务。

应用程序资源必须通过AWS CloudFormation 部署。

应用程序必须每90 天轮换一次数据库凭据。

解决方案架构师生成CloudFormation 模板并

应用。

CloudFormation模板中指定的资源是否满足以下条件:

以最少的操作工作量满足安全工程师的要求

高架?

A. 使用AWS Secrets 生成数据库密码作为秘密资源。

经理。创建AWS Lambda 函数资源以轮换数据库。

指定用于轮换密码的Secrets Manager RotationSchedule 资源。

每90 天更改一次数据库密码。

B. 使用以下命令将数据库密码生成为SecureString 参数类型:

创建AWS Systems Manager 参数存储。 AWS Lambda 函数资源。

要轮换数据库密码,请在参数存储中指定RotationSchedule。

使用资源每90 天轮换一次数据库密码。

C. 使用AWS Secrets 生成数据库密码作为秘密资源

经理。创建AWS Lambda 函数资源以轮换数据库。

创建要触发的Amazon EventBridge 计划规则资源。

Lambda 函数密码每90 天轮换一次。

D. 使用以下命令将数据库密码生成为SecureString 参数类型:

指定AWS Systems Manager 参数存储。

使用资源每90 天自动轮换数据库密码。

答案:A

答案分析:问题关键词:随机生成密码、轮换

资格。 B、D选项太复杂,无法轮换密钥,只能选择A或C选项。答案是A,因为设置自动轮转的RotationSchedule 不需要EventBridge。

您的公司有一个基于Linux 的Amazon EC2 实例,您的用户需要访问该实例。

要在每台计算机上使用SSH 和EC2 SSH 密钥对创建实例:

唯一的EC2 密钥对。

该公司希望实施如下所示的关键轮换政策:

自动轮换所有EC2 密钥对并根据请求更新密钥。

我们在一分钟内接受安全加密的位置。

密钥轮换期间的停机时间。

哪种解决方案满足这些要求?

A. 将所有密钥存储在AWS Secrets Manager 中。定义机密管理器。

调用AWS Lambda 函数生成新密钥的轮换计划

替换您的EC2 实例的公钥。

秘密经理。

B. 将所有密钥存储在Parameter Store 中,这是AWS 系统的一个功能

Manager 定义要调用的Systems Manager 维护窗口。

在EC2 上生成新密钥对的AWS Lambda 函数。

更新您的实例的私钥。

C. 将EC2 密钥对导入AWS Key Management Service (AWS KMS)。

为这些密钥对配置自动密钥轮换。创建亚马逊。

调用AWS Lambda 函数来触发事件的EventBridge 计划规则

AWS KMS 中的密钥轮换。

D. 将所有EC2 实例添加到Fleet Manager(AWS 系统的一项功能)。

经理。定义系统管理器维护时段并发布系统管理器。

用于生成新密钥对和轮换公共密钥的Manager Run Command 文档

Fleet Manager 所有实例的密钥。

答案:A

答案分析:本题需要维护不同批次的EC2密钥并自动轮换密钥。旋转周期小于1分钟。参考:https://aws.amazon.com/blogs/security/how-

使用-aws-secrets-manager-securely-store-rotate-ssh-key-

一对/。选项A的整个过程不需要您手动生成密钥。

与RDS彻底集成

4.2 典型架构

与CloudFormation 集成

在帐户之间共享秘密

5 AWS Certificate manager(ACM)

AWS Certificate Manager (ACM) 处理公共和私有SSL/TLS X.509 的创建、存储和更新。

使用证书和密钥进行复杂操作,以保护AWS 网站和应用程序的安全。证书可以直接通过ACM 颁发,也可以通过将第三方证书导入ACM 来颁发。

管理系统提供集成AWS服务的证书。显然SSL/TLS X.509

要真正了解证书和密钥管理平台ACM,首先需要了解有关SSL/TLS、SNI 和DNSSEC 的一些知识。

5.1 SSL/TLS、SNI、DNSSEC

5.1.1 SSL/TLS

在网络通信中,需要加密,因为HTTP通信实际上并不安全。 SSL/TLS(安全套接字层/传输套接字层)是由Netscape 开发的网络安全协议。它是在传输通信协议(TCP/IP) 之上实现的安全协议,并使用公钥技术。也就是说,可以通过SSL/TLS实现加密,而HTTPS则通过SSL/TLS技术提供安全加密。加密原理如下。

5.1.2 SNI

从图4.1.1我们可以看出,加密需要SSL证书,即所谓的安全证书。 SNI的特点是在同一个Web服务器上实现多个SSL。

证书、AWS 负载均衡服务ALB 和NLB 都具有此功能,但CLB 没有。

5.1.3 DNSSEC

下图说明了“中间人攻击”以及SSL 加密如何防止这种攻击。

除了使用SSL 之外,执行此类中间人攻击的另一种方法是DNSSEC。但是,除非您使用第三方DNS,否则AWS Route53 不支持DNSSEC。

5.2 基本特性

管理和颁发证书的AWS 服务可以与多个组件集成,例如ELB、CloudFormation 和API Gateway。 公共证书:必须使用符合DNS 的主题名称。 私有证书:CA 可能在您的账户内,或者其他账户共享的共享证书的续订可以委托给ACM 进行管理,仅在单个区域内而不是跨区域进行管理。

6 AWS CloudHSM

AWS CloudHSM 将AWS 云的优势与硬件安全模块(HSM) 的安全性相结合。硬件安全模块(HSM)

一种处理加密操作并提供加密密钥安全存储的计算设备。 AWS CloudHSM 让您可以完全控制AWS 云中的高可用性

HSM 具有HSM,可提供对密码的低延迟访问并自动执行密码

用于管理备份、配置、配置、维护等的安全信任根。简单来说,它是KMS的硬件版本。请记住以下功能以及与KMS 的比较:

6.1 基本特性

它是一种基于硬件的加密工具,支持对称和非对称加密密钥,不能托管在AWS 上。 CloudHSM 客户端软件不是免费的。注意:S3 存储加密正在考试并具有SSE。在S3 和CloudHSM 之间进行选择。 CloudHSM 是付费的,并不是最便宜的选择)

6.2 与KMS比较

7 AWS Inspector

Amazon Inspector 是一项漏洞管理服务,可持续扫描AWS 工作负载以检测软件漏洞和意外网络暴露。亚马逊检查员

自动发现并扫描正在运行的Amazon EC2 实例、Amazon Elastic Container Registry (Amazon ECR)。

AWS Lambda 具有针对已知软件漏洞和意外网络泄漏的功能。请注意以下事项:

漏洞规则仅用于EC2、ECR 和Lambda 漏洞扫描,是AWS 管理层生成的最终报告。

8 Amazon GuardDuty

Amazon GuardDuty 是一项安全监控服务,可分析和处理AWS CloudTrail 托管的基于事件的数据源AWS。

CloudTrail 事件日志、VPC 流日志(来自Amazon EC2 实例)和DNS 日志。还处理Kubernetes 审核日志、RDS

登录活动、S3 日志、EBS 卷、运行时监控、Lambda

网络活动日志和其他功能。简单理解,它是一种安全监控工具,以日志为输入,利用机器学习等算法分析异常情况,并通过CloudWatch发出警报。

9 AWS Systems Manager(SSM)

AWS Systems Manager 是您的AWS

通过应用程序和资源运营中心以及适用于混合和多云环境的安全端到端管理解决方案,实现大规模安全运营。简而言之,它是一个允许您管理EC2 和本地数据中心服务器操作系统的平台。

9.1 特性

管理EC2 或本地数据中心服务器,检测基础设施中的安全问题,并更新服务器上的补丁(注意:考试期间遇到的补丁主要与SSM 相关)

解决方案架构师需要为大型混合车队制定修补计划

补丁计划必须安全实施。

必须做好审核准备并符合公司业务要求。

这些选项是否能以最小的努力满足这些要求?

A. 安装并使用操作系统本机修补服务来管理更新

所有实例的频率和发布批准。使用AWS Config 进行验证。

报告每个实例的操作系统运行状况和补丁合规性问题

B. 使用AWS Systems Manager 在所有实例上管理修补。

在生产之外应用补丁并在维护时段内进行部署

经适当批准。

C. 使用AWS OpsWorks for Chef Automate 运行一系列脚本,如下所示:

迭代指定类型的所有实例发出适当的操作系统命令

获取并安装每个实例的更新,包括任何所需的重新启动

维护期间。

D. 将所有应用程序迁移到AWS Ops Works 并自动使用Ops Works

支持修补以使操作系统在初始版本后保持最新状态

使用AWS Config 提供审核和合规性报告。

答案:B

答案分析:本题关键词:Windows和Linux服务器、补丁规划、最小努力。主要检查AWS

Config、Systems Manager 和OpsWorks 的使用场景。 AWS

Config 主要用于配置管理,OpsWorks 还有更新补丁功能,用于将Puppet 和Chef 迁移到AWS 云。但是,如果AWS 不专注于Puppet 或Chef,请使用它。

所有Chef 迁移和补丁修复建议均基于您的系统使用情况。

经理(https://docs.aws.amazon.com/en_cn/opsworks/latest/userguide/workingsecurity-

更新.html)。 Systems Manager 的重要功能之一是更新服务器上的补丁。因此,选择B。

示例:一家公司需要在其服务器上实施修补过程。

您可以使用不同的工具来运行本地服务器和Amazon EC2 实例。

修补。

管理层需要一份显示所有补丁状态的单一报告。

服务器和实例。

解决方案架构师应该执行哪些操作来满足这些要求?

要求?

A. 使用AWS Systems Manager 管理本地服务器上的补丁

使用EC2 实例生成补丁合规性报告。

B. 使用AWS OpsWorks 管理本地服务器和EC2 上的补丁

使用Amazon QuickSight 和OpsWorks 集成生成补丁。

合规报告。

C. 使用Amazon EventBridge (Amazon CloudWatch Events) 规则进行应用

安排AWS Systems Manager 补丁修复作业来应用补丁。

Amazon Inspector 生成补丁合规性报告。

D. 使用AWS OpsWorks 管理本地服务器和EC2 上的补丁

使用AWS X-Ray 将补丁状态发送到AWS Systems Manager。

OpsCenter:生成补丁合规性报告。

答案:A

答案分析:本题需要更新本地和EC2补丁。 OpsWorks 主要用于配置管理,EventBridge 就像一条将应用程序组件连接在一起的总线。系统

Manager本身有补丁功能

适用于Windows 和Linux 操作系统集成CloudWatch 指标/仪表板/AWS ConfigSession Manager:允许您管理Amazon Elastic Compute Cloud (Amazon EC2) 实例、边缘设备、本地服务器和虚拟机(VM)。您可以使用一键式、基于浏览器的交互式shell 或AWS 命令行界面(AWS CLI)。会话管理器提供安全且可审核的节点管理,无需打开入站端口、维护堡垒主机或管理SSH 密钥。

示例:一家初创公司私下托管一组Amazon EC2 实例

该公司的工程师正在使用最新的Amazon Linux 2 AMI 构建子网。

重点关注对实例的SSH 访问以进行故障排除。

公司现有架构包括:

具有私有和公有子网以及NAT 网关的VPC

用于连接的站点到站点VPN

vity with the on-premises environment

– EC2 security groups with direct SSH access from the on-premises

environment

The company needs to increase security controls around SSH access and

provide auditing of commands run by the engineers.

Which strategy should a solutions architect use?

A. Install and configure EC2 Instance Connect on the fleet of EC2

instances. Remove all security group rules attached to EC2 instances that

allow inbound TCP on port 22. Advise the engineers to remotely access the

instances by using the EC2 Instance Connect CLI.

B. Update the EC2 security groups to only allow inbound TCP on port 22 to

the IP addresses of the engineer’s devices. Install the Amazon CloudWatch

agent on all EC2 instances and send operating system audit logs to

CloudWatch Logs.

C. Update the EC2 security groups to only allow inbound TCP on port 22 to

the IP addresses of the engineer’s devices. Enable AWS Config for EC2

security group resource changes. Enable AWS Firewall Manager and apply a

security group policy that automatically remediates changes to rules.

D. Create an IAM role with the AmazonSSMManagedInstanceCore managed policy

attached. Attach the IAM role to all the EC2 instances. Remove all security

group rules attached to the EC2 instances that allow inbound TCP on port 22.

Have the engineers install the AWS Systems Manager Session Manager plugin

for their devices and remotely access the instances by using the start-

session API call from Systems Manager

答案:D

答案解析:题目要求管理SSH登录,最好的就是使用Systems Manager的Session

Manager方案,参考:https://docs.aws.amazon.com//systems-

manager/latest/userguide/session-manager.html

例题:A research company is running daily simulations in the AWS Cloud to meet

high demand. The simulations run on several hundred Amazon EC2 instances

that are based on Amazon Linux 2. Occasionally, a simulation gets stuck and

requires a cloud operations engineer to solve the problem by connecting to

an EC2 instance through SSH.

Company policy states that no EC2 instance can use the same SSH key and

that all connections must be logged in AWS CloudTrail.

How can a solutions architect meet these requirements?

A. Launch new EC2 instances, and generate an individual SSH key for each

instance. Store the SSH key in AWS Secrets Manager. Create a new IAM policy,

and attach it to the engineers’ IAM role with an Allow statement for the

GetSecretValue action. Instruct the engineers to fetch the SSH key from

Secrets Manager when they connect through any SSH client.

B. Create an AWS Systems Manager document to run commands on EC2 instances

to set a new unique SSH key. Create a new IAM policy, and attach it to the

engineers’ IAM role with an Allow statement to run Systems Manager

documents. Instruct the engineers to run the document to set an SSH key and

to connect through any SSH client.

C. Launch new EC2 instances without setting up any SSH key for the

instances. Set up EC2 Instance Connect on each instance. Create a new IAM

policy, and attach it to the engineers’ IAM role with an Allow statement for

the SendSSHPublicKey action. Instruct the engineers to connect to the

instance by using a browser-based SSH client from the EC2 console.

D. Set up AWS Secrets Manager to store the EC2 SSH key. Create a new AWS

Lambda function to create a new SSH key and to call AWS Systems Manager

Session Manager to set the SSH key on the EC2 instance. Configure Secrets

Manager to use the Lambda function for automatic rotation once daily.

Instruct the engineers to fetch the SSH key from Secrets Manager when they

connect through any SSH client.

答案:D

答案解析:要求不需要使用SSH直接登录,那么使用Systems Manager的Session

Manager方案是最好的方案,参考:https://docs.aws.amazon.com//systems-

manager/latest/userguide/session-manager.html

例题:A company’s AWS architecture currently uses access keys and secret access

keys stored on each instance to access AWS services. Database credentials

are hard-coded on each instance. SSH keys for command-line remote access are

stored in a secured Amazon S3 bucket. The company has asked its solutions

architect to improve the security posture of the architecture without adding

operational complexity.

Which combination of steps should the solutions architect take to

accomplish this? (Choose three.)

A. Use Amazon EC2 instance profiles with an IAM role

B. Use AWS Secrets Manager to store access keys and secret access keys

C. Use AWS Systems Manager Parameter Store to store database credentials

D. Use a secure fleet of Amazon EC2 bastion hosts for remote access

E. Use AWS KMS to store database credentials

F. Use AWS Systems Manager Session Manager for remote access

答案:ACF

答案解析:题目要改进安全访问EC2方式。因此使用Systems Manager Session Manager是最合适,因此步骤是ACF。

9.2 工作原理

在操作系统中安装SSM AgentEC2还需要授权角色给SSM

9.3 Run Command

可以执行document、script、command同时给多台实例执行命令不需要使用SSH(而是通过SSM Agent)

9.4 Systems Manager Parameter Store

请参照本章的第3点《3 Parameter store》。

10 AWS Security Hub

AWS Security Hub

可让您全面了解您的安全状态AWS并帮助您评估您的AWS环境与安全行业标准和最佳实践背道而驰。简单来说就是评估你AWS上面存在的一些可能的安全隐患(这个安全隐患是行业一些标准或者实践)

。

支持多账号安全管理(注意:如果出现多账号环境安全状态评估,一般与Security Hub相关 )能够自动查找更新和补救措施与Control Tower的区别,都是做安全合规的,但是有一个最大区别Control Tower是检测权限是否泄漏,Security Hub是检测是否存在安全隐患。(注意:考试中经常选项会同时出现Control Tower和Security Hub,请注意2者使用场景 )

11 Amazon Detective

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

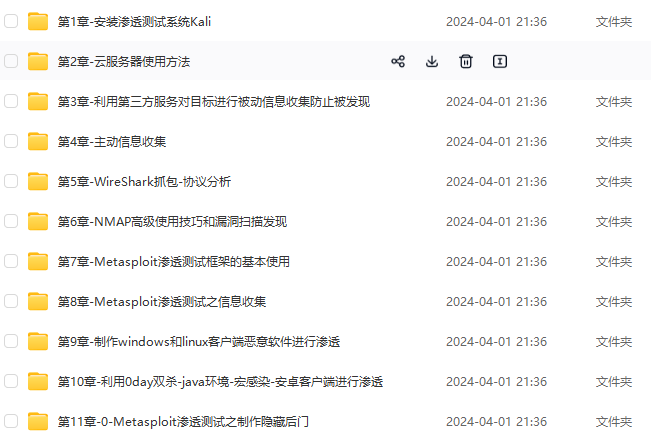

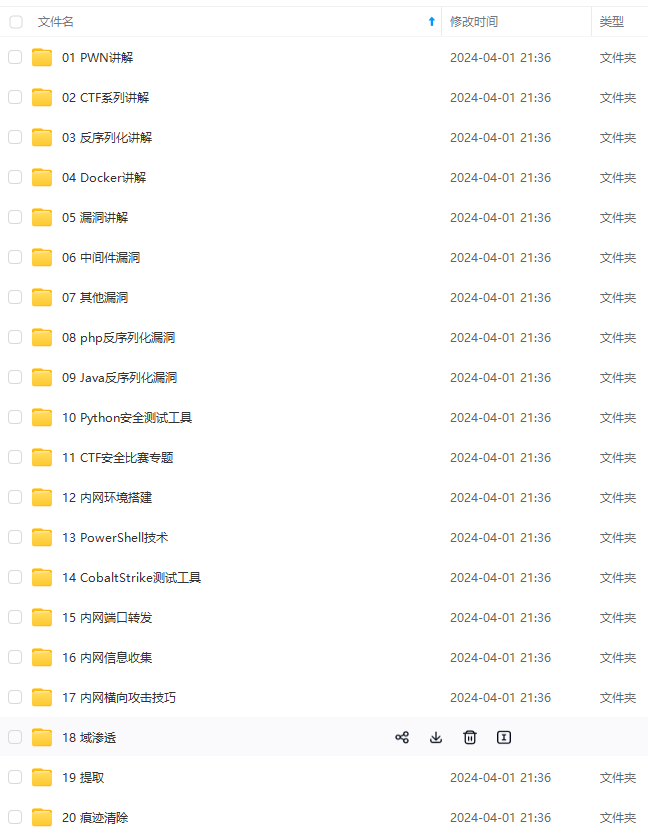

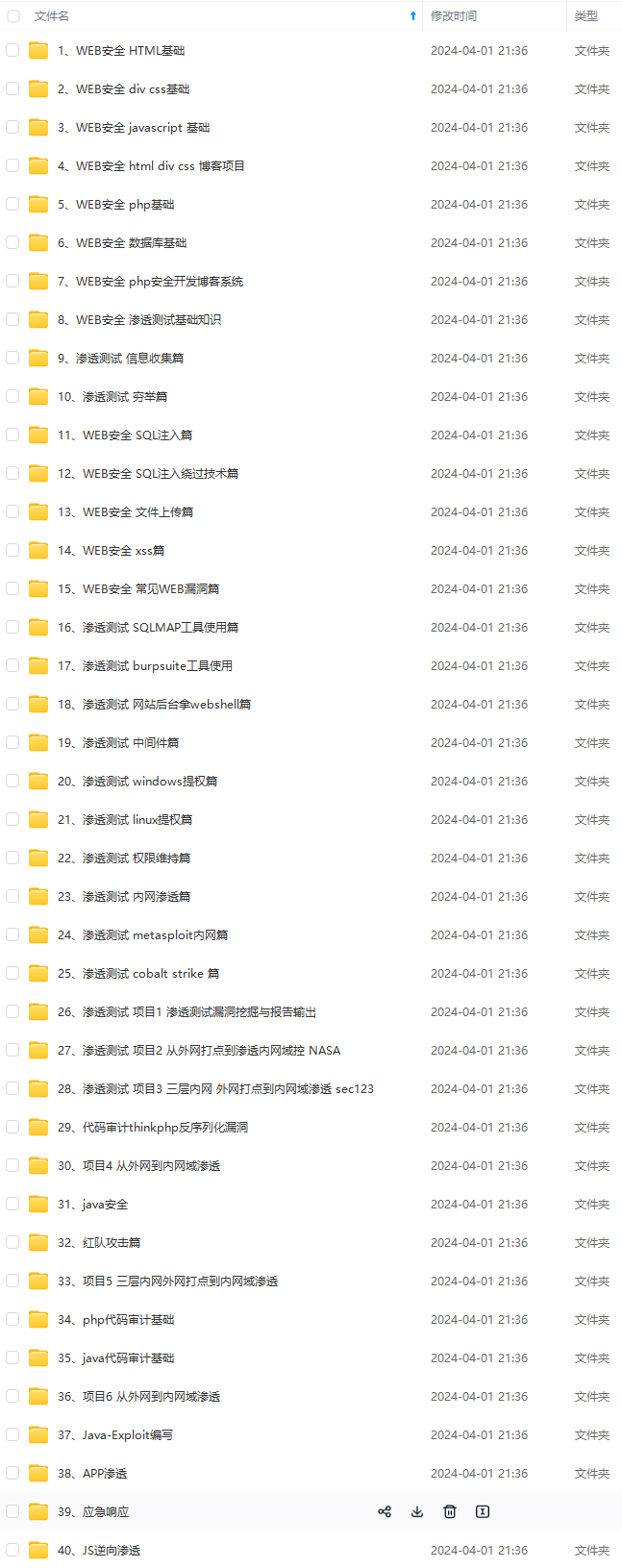

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料 &HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

)

项目实战

最后就是项目实战,这里带来的是SRC资料 &HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-VASGOv9x-1712473030811)]

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份【282G】的网络安全工程师从入门到精通的学习资料包,可点击下方二维码链接领取哦。

#以上关于AWS SAP的相关内容来源网络仅供参考,相关信息请以官方公告为准!

原创文章,作者:CSDN,如若转载,请注明出处:https://www.sudun.com/ask/91733.html